Por Evander Souza

Data: 02/09/2025

Com o crescimento acelerado da computação em nuvem, as organizações enfrentam desafios cada vez maiores para garantir a segurança de seus ambientes. O Cloud SIEM (Security Information and Event Management) do Datadog surge como uma solução moderna para análise de logs, detecção de ameaças e resposta a incidentes em tempo real. Neste artigo, vamos explorar como essa funcionalidade funciona e quais são os principais benefícios de sua implementação.

O que é o Cloud SIEM do Datadog?

O Cloud SIEM do Datadog é uma plataforma de gerenciamento de eventos e informações de segurança projetada especificamente para ambientes nativos em nuvem. Com ele, equipes de segurança e operações conseguem monitorar, analisar e detectar ameaças em tempo real em toda a sua infraestrutura e aplicações.

Ao contrário das soluções tradicionais de SIEM, o Cloud SIEM do Datadog é totalmente integrado ao ecossistema da plataforma, oferecendo insights acionáveis e correlações inteligentes com outros eventos operacionais, logs e métricas de desempenho.

Principais Funcionalidades do Cloud SIEM

Monitoramento em Tempo Real

- Coleta e análise contínua de logs em toda a infraestrutura, sem interrupções.

- Detecção imediata de padrões suspeitos e comportamentos anômalos.

- Integração nativa com AWS, Azure, GCP, Kubernetes, containers, máquinas virtuais e aplicações.

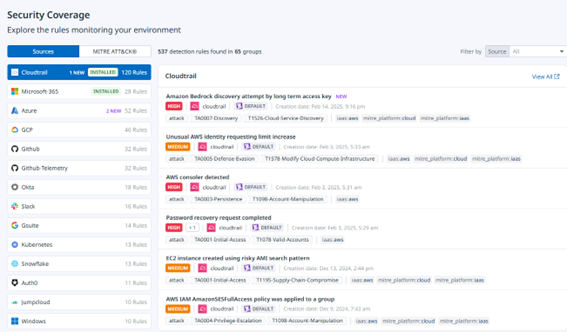

Detecção de Ameaças Baseadas em Regras

- Regras de segurança pré-configuradas, alinhadas a frameworks reconhecidos como o MITRE ATT&CK.

- Customização flexível, permitindo adaptar as regras às necessidades específicas de cada organização.

- Automação de alertas para eventos críticos, como tentativas de acesso não autorizado ou execução de comandos suspeitos.

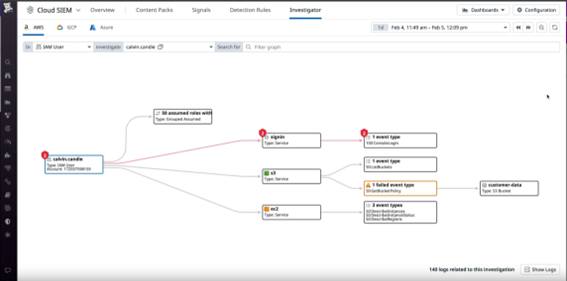

Correlação de Eventos de Segurança

- Relaciona eventos de diferentes serviços e aplicações para oferecer um contexto mais abrangente.

- Permite análises avançadas com o uso de machine learning e inteligência artificial.

- Reduz falsos positivos, priorizando eventos realmente relevantes.

Integração com Outras Soluções de Segurança

- Funciona com SIEMs externos, ferramentas de SOAR (Security Orchestration, Automation and Response) e plataformas de resposta a incidentes.

- Oferece suporte nativo para integrações com fornecedores como AWS GuardDuty, Azure Security Center e Google Security Command Center.

Armazenamento e Auditoria de Logs

- Permite retenção de logs personalizável, atendendo a requisitos de conformidade como GDPR, SOC 2, PCI DSS e HIPAA.

- Facilita auditorias de segurança e a realização de análises forenses.

Benefícios do Uso do Cloud SIEM Datadog

O Cloud SIEM do Datadog oferece visibilidade aprimorada sobre os eventos de segurança em toda a infraestrutura, permitindo análise centralizada de logs e identificação de ameaças em tempo real. Com dashboards interativos e consultas avançadas, as investigações tornam-se mais ágeis e eficientes.

Outro benefício essencial é a redução do tempo de resposta a incidentes. O sistema detecta comportamentos suspeitos instantaneamente, gerando alertas e automações para que as equipes de segurança possam agir de forma proativa antes que as ameaças se espalhem. Isso ajuda a evitar danos mais significativos e garante uma proteção contínua.

Maior Visibilidade e Controle

- Centraliza a coleta e a análise de logs de segurança em toda a infraestrutura.

- Possibilita investigações rápidas por meio de dashboards interativos e consultas avançadas.

Redução no Tempo de Resposta a Incidentes

- Detecta ameaças em tempo real, gerando alertas e automações.

- Permite que as equipes de segurança ajam de forma proativa antes que os ataques se propaguem.

Eliminação de Falsos Positivos

- Utiliza inteligência artificial para correlação e priorização de eventos críticos.

- Reduz o ruído, permitindo que as equipes se concentrem no que realmente importa.

Facilidade de Implementação e Uso

- Diferente dos SIEMs tradicionais, que exigem infraestrutura complexa, o Cloud SIEM do Datadog é 100% gerenciado na nuvem.

- Interface intuitiva e integração nativa com o ecossistema Datadog.

Compliance e Conformidade

- Atende a requisitos de segurança e auditoria exigidos por diversas regulamentações.

- Facilita a elaboração de relatórios para órgãos reguladores.

Se sua empresa busca uma abordagem moderna e eficiente para a segurança na nuvem, o Cloud SIEM do Datadog é uma excelente escolha.

Com funcionalidades poderosas que fortalecem a postura de segurança no ambiente cloud, ele se mostra uma solução essencial para os cenários atuais de infraestrutura.